Мошенники угоняют аккаунты вместо денег: три новые схемы и чек-лист защиты

Традиционная схема «вам звонят из службы безопасности банка и просят перевести деньги на безопасный счёт» уходит в прошлое. В 2026 году злоумышленники действуют умнее и незаметнее. Они не просят перевести деньги сразу. Сначала они получают доступ к вашему аккаунту на «Госуслугах», в Telegram или на маркетплейсе. А потом уже от вашего имени оформляют микрозаймы, кредиты и рассрочки. Ущерб может быть в разы больше, чем от разового перевода.

ЦБ расширил список признаков мошеннических операций с шести до двенадцати, однако банки уже начали блокировать крупные заказы на маркетплейсах «во избежание мошенничества». Система безопасности становится жёстче, но главная линия обороны — ваша внимательность. Ниже — три актуальные схемы 2026 года и чек-лист, как не попасться.

Схема 1. Фальшивый «отдел кадров» в Telegram

Вам приходит приглашение в Telegram-группу от лица отдела кадров вашей компании. В группе уже сидят «коллеги» — они активно обсуждают новый приказ об оцифровке персональных данных. Сотрудники охотно называют свои ФИО и даты рождения, спрашивают, зачем это нужно. «Кадровик» терпеливо объясняет: для правильного начисления стажа и пенсии.

В какой-то момент «кадровик» обращается лично к вам — ему не хватает только ваших данных. Вас просят заполнить данные в «боте оцифровки», который выглядит как сервис «Госуслуг». После ввода номера телефона бот присылает шестизначный код. Код нужно передать «кадровику». Всё, ваш аккаунт на «Госуслугах» угнан.

Эксперты «Лаборатории Касперского» обнаружили эту схему в конце 2025 года, и к 2026 году она распространилась по многим российским компаниям. За «коллегами» в чате стоят не люди, а боты, обученные вести убедительные беседы.

Что делать: Настоящий отдел кадров никогда не будет вести кадровые процедуры через Telegram-ботов. Коды из СМС нельзя передавать никому, даже если звонят из «банка» или «кадровой службы».

Схема 2. Звонок от «курьера»

Вы заказываете что-то на маркетплейсе — это обычное дело. И вот звонок: «Здравствуйте, это служба доставки. Подтвердите, пожалуйста, адрес — назовите код из СМС».

Злоумышленники этим пользуются. Как объяснил старший эксперт «Мегафона» по расследованию фрод-инцидентов Борис Лопатин, сегодня доставка товаров стала повседневным делом, поэтому звонок от якобы курьера не вызывает подозрений. Преступник вводит номер телефона жертвы в сервис, который запрашивает одноразовый пароль. Если человек ожидает заказ, его бдительность снижается, и он сообщает пришедший код.

Но схема на этом не заканчивается. После получения кода аферисты сообщают жертве, что её аккаунты взломаны, оформлены кредиты, а деньги якобы уходят на финансирование терроризма. Под этим предлогом они убеждают снять наличные и передать «сотрудникам спецслужб».

Замглавы Совета по развитию цифровой экономики при Совете Федерации Артем Шейкин 19 апреля сообщил, что мошенники используют схему двойного обмана: сначала представляются курьерами, а затем — специалистами по кибербезопасности.

Что делать: Настоящий курьер никогда не просит код из СМС. Сотрудники госорганов и банков также не запрашивают коды и не требуют переводить деньги на «безопасные счета». Если вам уже позвонили — положите трубку и перезвоните в службу поддержки по официальному номеру.

Схема 3. Фальшивый кешбэк и купоны со скидкой до 90%

Вам приходит сообщение:

Или баннер в соцсетях:

Член комитета Госдумы по информационной политике Антон Немкин в апреле 2026 года предупредил о распространении этой фишинговой схемы. Злоумышленники создают поддельные сайты, визуально копирующие страницы известных маркетплейсов и сервисов-агрегаторов скидок. Для активации купона или получения кешбэка пользователя просят ввести личные и платёжные данные — логины, пароли, номера карт.

В ход идут агрессивные формулировки: «скидка до 90%», «эксклюзивный кешбэк только сегодня». Основная задача — максимально быстро вовлечь пользователя, пока действует эффект «выгодного предложения». В МВД подтвердили, что ссылки ведут на сайты-клоны банков или маркетплейсов, где данные мгновенно перехватываются.

Что делать: Не переходите по ссылкам из подозрительных сообщений. Заходите на маркетплейсы и в интернет-банк только через официальные приложения или сайты, адрес которых вы ввели вручную. Критически относитесь к предложениям с «чрезмерной выгодой».

С 1 января 2026 года ЦБ обязал банки проверять переводы по 12 признакам мошенничества вместо 6, как в 2025 году. Среди новых критериев:

Перевод другому лицу после перевода самому себе более 200 тыс. руб. через СБП

Смена номера телефона в онлайн-банке или на «Госуслугах» за 48 часов до транзакции

Запрос на внесение наличных через банкомат с помощью цифровой карты в течение 24 часов после перевода более 100 тыс. руб.

Данные от операторов о вредоносном ПО на устройстве абонента

За первые недели 2026 года банки временно заблокировали от 2 до 3 млн карт и счетов физических лиц в рамках борьбы с мошенничеством. При попытке оплаты крупного заказа на маркетплейсе банк может отклонить операцию с формулировкой «во избежание мошенничества» — для снятия блокировки нужно дозвониться в банк или дождаться звонка от голосового помощника.

Однако раскрываемость киберпреступлений остаётся низкой. По данным прокуратуры Новосибирской области, вернуть удалось лишь 39 млн руб. из 600 млн похищенных.

Шаг 1. Включите двухфакторную аутентификацию (2FA) везде, где это возможно. Особенно на «Госуслугах», в почте, Telegram и онлайн-банке. Вместо СМС лучше использовать приложение-аутентификатор (Google Authenticator или аналоги) — его сложнее подделать.

Шаг 2. Никогда и никому не называйте код из СМС. Ни «сотруднику банка», ни «курьеру», ни «кадровику», ни «специалисту службы безопасности». Настоящие организации никогда не запрашивают коды подтверждения по телефону.

Шаг 3. Проверяйте адрес сайта перед вводом логина и пароля. Мошенники создают сайты-клоны с адресами, отличающимися на одну букву. Вбивайте адрес вручную в браузере или используйте официальное приложение.

Шаг 4. Критически оценивайте «выгодные предложения». Скидка 90% вместо стандартных 10–15% — почти всегда обман. Крупный кешбэк без покупок — тоже.

Шаг 5. Если вас просят установить программу для удалённого доступа (AnyDesk, TeamViewer) или перейти по ссылке «для диагностики» — это мошенники. Положите трубку и перезвоните в банк по номеру с официального сайта.

Один раз угнанный аккаунт может стоить вам кредита на миллион рублей. Эти схемы работают не на взломе сложных паролей — они работают на вашей привычке доверять звонкам и сообщениям. Единственный непробиваемый щит — это правило: никто и никогда не должен знать ваш код из СМС, кроме вас самих.

ЦБ расширил список признаков мошеннических операций с шести до двенадцати, однако банки уже начали блокировать крупные заказы на маркетплейсах «во избежание мошенничества». Система безопасности становится жёстче, но главная линия обороны — ваша внимательность. Ниже — три актуальные схемы 2026 года и чек-лист, как не попасться.

Схема 1. Фальшивый «отдел кадров» в Telegram

Вам приходит приглашение в Telegram-группу от лица отдела кадров вашей компании. В группе уже сидят «коллеги» — они активно обсуждают новый приказ об оцифровке персональных данных. Сотрудники охотно называют свои ФИО и даты рождения, спрашивают, зачем это нужно. «Кадровик» терпеливо объясняет: для правильного начисления стажа и пенсии.

В какой-то момент «кадровик» обращается лично к вам — ему не хватает только ваших данных. Вас просят заполнить данные в «боте оцифровки», который выглядит как сервис «Госуслуг». После ввода номера телефона бот присылает шестизначный код. Код нужно передать «кадровику». Всё, ваш аккаунт на «Госуслугах» угнан.

Эксперты «Лаборатории Касперского» обнаружили эту схему в конце 2025 года, и к 2026 году она распространилась по многим российским компаниям. За «коллегами» в чате стоят не люди, а боты, обученные вести убедительные беседы.

Что делать: Настоящий отдел кадров никогда не будет вести кадровые процедуры через Telegram-ботов. Коды из СМС нельзя передавать никому, даже если звонят из «банка» или «кадровой службы».

Схема 2. Звонок от «курьера»

Вы заказываете что-то на маркетплейсе — это обычное дело. И вот звонок: «Здравствуйте, это служба доставки. Подтвердите, пожалуйста, адрес — назовите код из СМС».

Злоумышленники этим пользуются. Как объяснил старший эксперт «Мегафона» по расследованию фрод-инцидентов Борис Лопатин, сегодня доставка товаров стала повседневным делом, поэтому звонок от якобы курьера не вызывает подозрений. Преступник вводит номер телефона жертвы в сервис, который запрашивает одноразовый пароль. Если человек ожидает заказ, его бдительность снижается, и он сообщает пришедший код.

Но схема на этом не заканчивается. После получения кода аферисты сообщают жертве, что её аккаунты взломаны, оформлены кредиты, а деньги якобы уходят на финансирование терроризма. Под этим предлогом они убеждают снять наличные и передать «сотрудникам спецслужб».

Замглавы Совета по развитию цифровой экономики при Совете Федерации Артем Шейкин 19 апреля сообщил, что мошенники используют схему двойного обмана: сначала представляются курьерами, а затем — специалистами по кибербезопасности.

Что делать: Настоящий курьер никогда не просит код из СМС. Сотрудники госорганов и банков также не запрашивают коды и не требуют переводить деньги на «безопасные счета». Если вам уже позвонили — положите трубку и перезвоните в службу поддержки по официальному номеру.

Схема 3. Фальшивый кешбэк и купоны со скидкой до 90%

Вам приходит сообщение:

Вы получили 15% кешбэка за покупки в январе! Активируйте бонус до 10 февраля.

Или баннер в соцсетях:

Скидка до 90% на весь ассортимент — только сегодня.

Член комитета Госдумы по информационной политике Антон Немкин в апреле 2026 года предупредил о распространении этой фишинговой схемы. Злоумышленники создают поддельные сайты, визуально копирующие страницы известных маркетплейсов и сервисов-агрегаторов скидок. Для активации купона или получения кешбэка пользователя просят ввести личные и платёжные данные — логины, пароли, номера карт.

В ход идут агрессивные формулировки: «скидка до 90%», «эксклюзивный кешбэк только сегодня». Основная задача — максимально быстро вовлечь пользователя, пока действует эффект «выгодного предложения». В МВД подтвердили, что ссылки ведут на сайты-клоны банков или маркетплейсов, где данные мгновенно перехватываются.

Что делать: Не переходите по ссылкам из подозрительных сообщений. Заходите на маркетплейсы и в интернет-банк только через официальные приложения или сайты, адрес которых вы ввели вручную. Критически относитесь к предложениям с «чрезмерной выгодой».

Что делает государство и банки

С 1 января 2026 года ЦБ обязал банки проверять переводы по 12 признакам мошенничества вместо 6, как в 2025 году. Среди новых критериев:

Перевод другому лицу после перевода самому себе более 200 тыс. руб. через СБП

Смена номера телефона в онлайн-банке или на «Госуслугах» за 48 часов до транзакции

Запрос на внесение наличных через банкомат с помощью цифровой карты в течение 24 часов после перевода более 100 тыс. руб.

Данные от операторов о вредоносном ПО на устройстве абонента

За первые недели 2026 года банки временно заблокировали от 2 до 3 млн карт и счетов физических лиц в рамках борьбы с мошенничеством. При попытке оплаты крупного заказа на маркетплейсе банк может отклонить операцию с формулировкой «во избежание мошенничества» — для снятия блокировки нужно дозвониться в банк или дождаться звонка от голосового помощника.

Однако раскрываемость киберпреступлений остаётся низкой. По данным прокуратуры Новосибирской области, вернуть удалось лишь 39 млн руб. из 600 млн похищенных.

Пятишаговый чек-лист защиты — сделайте это прямо сейчас

Шаг 1. Включите двухфакторную аутентификацию (2FA) везде, где это возможно. Особенно на «Госуслугах», в почте, Telegram и онлайн-банке. Вместо СМС лучше использовать приложение-аутентификатор (Google Authenticator или аналоги) — его сложнее подделать.

Шаг 2. Никогда и никому не называйте код из СМС. Ни «сотруднику банка», ни «курьеру», ни «кадровику», ни «специалисту службы безопасности». Настоящие организации никогда не запрашивают коды подтверждения по телефону.

Шаг 3. Проверяйте адрес сайта перед вводом логина и пароля. Мошенники создают сайты-клоны с адресами, отличающимися на одну букву. Вбивайте адрес вручную в браузере или используйте официальное приложение.

Шаг 4. Критически оценивайте «выгодные предложения». Скидка 90% вместо стандартных 10–15% — почти всегда обман. Крупный кешбэк без покупок — тоже.

Шаг 5. Если вас просят установить программу для удалённого доступа (AnyDesk, TeamViewer) или перейти по ссылке «для диагностики» — это мошенники. Положите трубку и перезвоните в банк по номеру с официального сайта.

Один раз угнанный аккаунт может стоить вам кредита на миллион рублей. Эти схемы работают не на взломе сложных паролей — они работают на вашей привычке доверять звонкам и сообщениям. Единственный непробиваемый щит — это правило: никто и никогда не должен знать ваш код из СМС, кроме вас самих.

Наши новостные каналы

Подписывайтесь и будьте в курсе свежих новостей и важнейших событиях дня.

Рекомендуем для вас

Резервов больше нет: чем грозит бизнесу и обычным людям признание Минэкономики

Доллар — 76 ₽, евро — 89,4 ₽, инфляция разгоняется, а ВВП ушёл в минус. Минэкономики признало: экономические резервы исчерпаны. Что это значит для зарплат,...

По коньячку: Хамство Пашиняна в Кремле не осталось безнаказанным

Хамство премьер-министра Армении Никола Пашиняна в Кремле не осталось безнаказанным. Россия ударила по коньячку, лишив политика «кошелька»....

Скандал в авиапроме: двигатель против МС-21 — ПД-14 требует миллионы

Скандал в авиапроме: поставщик двигателя ПД-14 подал иск к разработчику МС-21. Разбирательство начнётся после устранения ошибки...

Идёт увольнение тысяч врачей и не только: "Хорошую жизнь нам устроил ЦБ"

Рынок труда в России уверенно шагает в очень непростую эпоху. Число сотрудников, которых планируют сократить, за десять месяцев выросло на 43 процента....

Путину надоел «изюм из булки», которым его потчуют министры

Германия закончила первый экономический квартал с «плюсом», Россия — с «минусом»...

Массовые увольнения накрыли страну: в РФ тотально зачищают даже госсектор

Массовые увольнения набирают обороты: статистика Роструда показала резкий рост за последний год. Что происходит на рынке труда?...

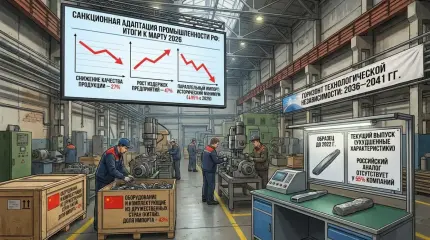

Четыре года санкций: почему российские заводы перешли на худшее сырьё

Проблемы с заменой импортных комплектующих и сырья за четыре года санкций привели к пиковому ухудшению качества продукции в российской промышленности. По...

Россию "продают" за 27 млрд: Русских загоняют в долги, деньги идут ВСУ

Законопроект, которым хотели запретить букмекерам принимать ставки от несовершеннолетних, должников, в том числе по алиментам, а также от недееспособных...

Сколько заработала Набиуллина за 10 лет?

Стали известны доходы главы ЦБ Эльвиры Набиуллиной за последние 10 лет. Она с супругом заработала на вкладах больше, чем на официальной работе, сообщает...

Танкер «теневого флота» огорчил норвежскую береговую охрану

Танкер «теневого флота» проигнорировал приказы норвежской береговой охраны и ушел в российские воды. Об этом сообщает польская радиостанция RMF24....

"Не верят в победу и вывозят миллиарды": элиты РФ готовят запасной аэродром

Наши элиты стараются заиметь запасные «аэродромы». Зачем они это делают и как им это еще удается, рассказал историк, ополченец Донбасса Иван Звягинцев....

«Путин над нами издевается»: Российская пшеница стала новой нефтью

Из-за перекрытия Ормузского пролива США и Европа с удивлением обнаружат, как растут цены в супермаркетах, Африку ждет голод...

Ложь про конец военной операции сделает нищим каждого второго

Надо признать, что немалая доля российской аудитории страдает терминальной стадией цивилизационного мазохизма, когда буквально все, что происходит в родных...

Финны закладывают ядерный сюрприз для России на сто тысяч лет

Примерно в четырехстах километрах от российской границы, в Финляндии, завершается строительство объекта «Онкало» (Onkalo) – первого в мире глубокого хранилища...

Брали миллионами: громкий арест в «Патриоте» ударил по верхам

Скандал в парке «Патриот»: арест топ-менеджера, многомиллиардные контракты и новые обвинения. Что известно о резонансном деле на данный момент...

Россия сваливается в кризис – теперь это уже ясно всем

У нас в России не все гладко. На эту тему активно пишут западные СМИ, однако впервые за долгое время нельзя сказать, что они гнусно клевещут. Российские...